本文来自微信公众号:InfoQ(ID:infoqchina),编译:Tina、核子可乐,原文标题:《微软、英伟达等多家企业源代码被偷,“带头大哥”居然是未成年人?》,头图来自:unsplash

因工程师被未成年黑客“收买”,微软、英伟达等多家企业源代码被批量偷走。

本周,微软与身份管理平台 Okta 双双披露由 Lapsus$ 一手策划的违规行为。作为网络犯罪领域的一股“新势力”, Lapsus$ 专门从大企业处窃取数据,并以公开数据内容为要挟迫使受害企业支付赎金。经过调查发现,该组织不是什么极具威胁意义的“国家性”组织,其带头人不过是一位不足 18 岁的青少年,而且尚未受到正式犯罪指控。

大型企业在安全上投入了万人团队、千亿资产,拥有高大上的零信任、无密码认证等方案,却抵挡不住一位未成年人采用旁门左道进行攻击。在本文中,我们将一同了解 Lapsus$ 的前世今生,看看他们如何用相对简单的技术犯下一起起惊天大案。

一、入侵多家企业,公司疲于应付

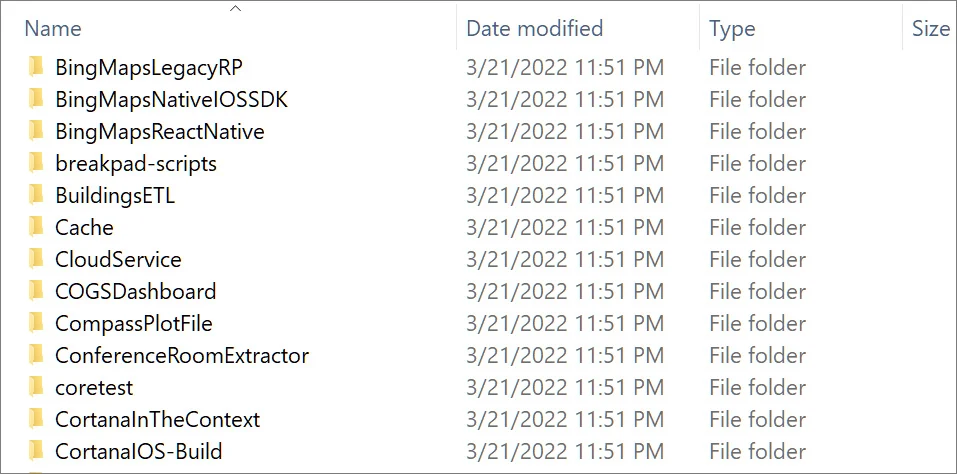

本周,微软被证实泄露了 Bing、Cortana 和其他项目的源代码,大约 37GB ,黑客组织 Lapsus$ 表示其中包含 90% 的 Bing 源代码以及大约 45% 的 Bing Maps 和 Cortana 语音助手代码。

在最新发布的一篇博文中,微软证实受到 Lapsus$ 黑客组织的敲诈,该组织入侵了微软的某个员工的账户,“有限访问”了项目源代码存储库。微软称,泄露的代码还没有严重到导致风险升高,“我们的安全措施不依赖代码保密”。

微软一直相当重视企业安全,还曾挖来前亚马逊高管查理·贝尔,担任新成立的安全、合规、身份与管理部门,该部门员工预计将超过 1 万人,占微软员工总人数(约 20 万人)的 5%。在网络安全的投入和收入上,微软其实已成为网络安全霸主,但意外的是,投入如此之大,也能被 Lapsus$ 轻易攻破。

在此之前,Lapsus$ 已经泄露了来自 Okta、英伟达、三星和育碧的数据。

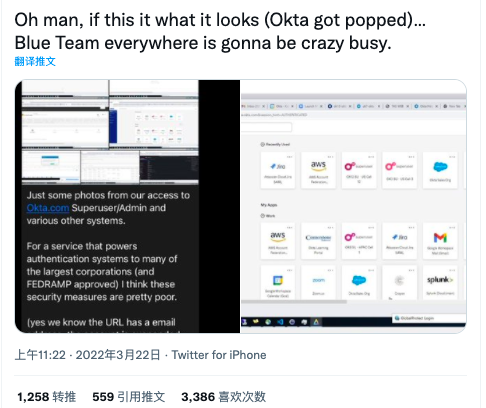

Okta 是一家为 FedEx 等提供身份验证服务的大型公司,据其网站数据表明他们拥有超过 15,000 名客户。本周二,Okta 确认攻击者在 2022 年 1 月访问了其员工的一台笔记本电脑,约 2.5% 的客户可能受到了影响,比如客户数据已被查看。

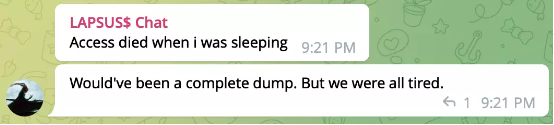

Okta 发表了多次调查进展并进行了网络研讨会演示,声称是第三方客户支持工程师的帐户遭到了破坏,毕竟拥有多家不同文化的第三方承包商在现在是很正常事情。该账户功能有限,黑客仅进行了 5 天时间的访问。但 Lapsus$ 在 Telegram 中写道,事实上他们对 Okta 的系统进行了数个月的访问,还发布了内部系统的屏幕截图,显示入侵账户为超级用户,能够修改和访问客户帐户。

今年 2 月底,Lapsus$ 公开承认对英伟达进行了网络攻击,声称拥有来英伟达的大约 1 TB 数据。仅硬件文件夹就有 250GB,其中包含“所有最近的 Nvidia GPU”的高度机密 / 秘密数据等。

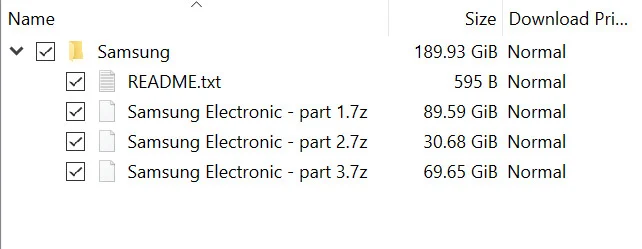

3 月初,黑客组织 Lapsus$ 在此发布了一张三星软件里的 C/C++ 指令截图,随后便对泄密内容进行了公布,包含用于敏感操作的三星 TrustZone 环境中安装的每个受信任小程序(TA)的源代码、所有生物特征解锁设备算法、所有最新三星设备的引导加载程序源代码、三星激活服务器的源代码、用于授权和验证三星帐户的技术的完整源代码、来自高通的机密源代码等。3 月 7 日,三星发布声明证实了数据泄露事件,数据高达 190G。

3 月 12 日,Ubisoft 发布公告,声称该公司经历了“网络安全事件”,虽然攻击者在破坏公司安全方面的尝试似乎都失败了,但育碧还是启动了全公司范围的密码重置作为预防措施。

二、来自微软的调查结果:通过收买员工成功入侵目标企业

Lapsus$ 的犯罪“首秀”是在 2021 年 12 月,当时的勒索对象是巴西卫生部。在随后的几个月中,随着 NVIDIA、三星和沃达丰等多家知名企业进入受害者名单,Lapsus$ 的名头也是越来越响。

3 月 22 日(本周二),Lapsus$ 又通过自己的 Telegram 频道放出最新消息,称正在发布窃取自微软的源代码。微软方面在周二的博文中表示 Lapsus$ 的下载操作被中途拦截,因此并未拿到完整源代码。之所以能够及时发现,是因为 Lapsus$ 在下载尚未结束时就开始“庆功”、在 Telegram 频道上公开讨论起这次非法入侵活动。

微软在博文中写道,“对方的公开披露提醒我们及时升级保护措施,微软团队得以干预并打断了对方的数据下载。在调查中,我们发现有一个账户遭到盗用,导致对方获得了有限的访问权限。”从这次事件看,Lapsus$ 似乎很像那种初出茅庐、迫切想闯出一番名号的毛头小子——但恰恰相反,Lapsus$ 的攻击策略相当成熟、值得企业安全部门高度关注。微软表示,Lapsus$(微软内部将其定名为 DEV-0537,典型的工程师命名方法)主要通过社会工程实现非法入侵。具体来讲,Lapsus$ 会对目标组织及其合作伙伴(例如客服中心和服务台)的员工展开贿赂或欺诈,借此获取内部访问权限。

微软写道,“微软公司发现了该团伙通过收买员工(或来自供应商 / 业务合作伙伴的员工)成功入侵目标组织的情况。”

博文进一步补充道:

“DEV-0537 还发布广告,表示他们愿意购买针对特定攻击目标的凭证,明目张胆地拉拢内部员工或承包商。要达成交易,同谋一方必须提供自己的登录凭证并通过多因素验证(MFA)提示,或者替该团伙在公司工作站上安装 AnyDesk 或其他远程管理软件,借此帮助攻击者获得对已验证系统的控制权。除此之外,对于目标组织及其服务商 / 供应链之间安全访问与业务关系,DEV-0537 还准备了其他多种破坏方式。”

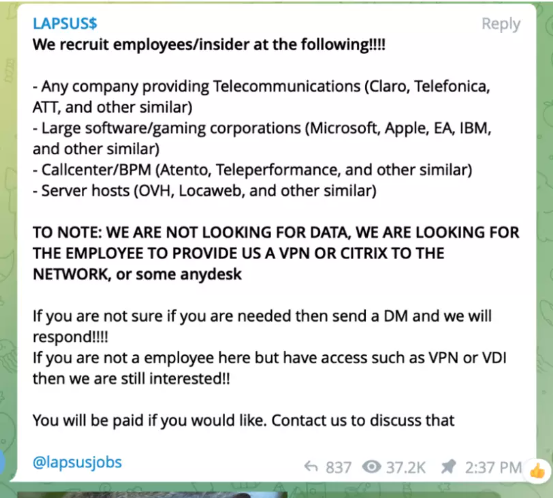

目前,Lapsus$ 的 Telegram 频道已经拥有 45000 多名订阅者。微软指出,Lapsus$ 曾在该频道中发布一则广告,希望招募各主要手机厂商、大型软件与游戏公司、托管服务企业以及客服中心的内部员工。

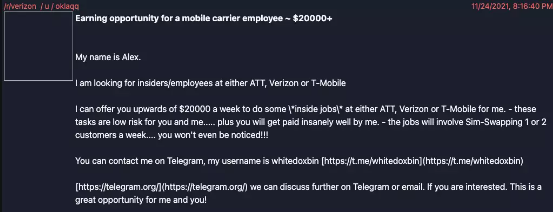

有消息人士告诉我们,至少自 2021 年 11 月以来,Lapsus$ 就一直通过各个社交媒体平台收买企业内部员工。去年,Lapsus$ 团伙的核心成员之一就曾经使用“Oklaqq”和“WhiteDoxbin”等昵称在 Reddit 上发布招聘信息,表示愿意为 AT&T、T-Mobile 以及 Verizon 的员工开出每周 2 万美元的价码,换取对方为其执行某些“内部工作”。

Lapsus$ 的相当一部分招聘广告是用英语和葡萄牙语撰写的。根据网络情报公司 Flashpoint 的解释,该团伙的大部分受害者(其中 15 家)也都集中在南美洲与葡萄牙。

Flashpoint 在分析报告中写道,“Lapsus$ 目前并未运营任何明网 / 暗网泄密网站或传统社交媒体账户——他们仅通过 Telegram 与电子邮件实现运营沟通。Lapsus$ 似乎经验老到,正发起一波又一波引人注目的数据泄露事件。该团伙宣称并未接受国家层面的支持,因此其背后的运营者很可能经验丰富、也展现出了深厚的技术知识与能力。”

微软则提到,Lapsus$ 之所以想要从目标组织员工的个人电子邮箱账户下手,是因为他们清楚目前大部分员工都会配合 VPN 来远程访问雇主网络。

微软写道,“在某些情况下,Lapsus$ 会首先针对并夺取个人或私人(非工作相关)账户,静待对方完成访问后再搜寻可用于访问企业系统的其他凭证。考虑到员工经常会使用个人账户或号码作为双因素验证或密码恢复方法,所以该团伙也决定借此实现密码重置和账户恢复操作。”在其他一些情况下,Lapsus$ 也曾经致电目标组织的服务台,试图用话术诱导技术支持人员重置高权限账户的凭证。

微软还解释道,“该团伙会派出一位以英语为母语的成员,使用之前收集到的信息(例如个人资料图片)与客服人员交谈,借此增强社会工程的效力。从已经观察到的情况来看,DEV-0537 会尝试回答恢复提示问题,例如‘您居住的第一条街道’或者‘母亲的本姓’,借此博取客服人员的信任。目前不少组织都采用外包形式的客户服务,DEV-0537 的策略正是要利用这种断裂关系、欺骗客服人员交出手中的权限提升能力。”

三、通过换手机卡绕过安全机制

微软提到,Lapsus$ 还用换手机卡的方式访问过目标组织的关键账户。期间,攻击者会以贿赂或诱导的方式让移动运营商的员工将目标手机号码转移到他们指定的设备中。以此为基础,攻击者就能获得通过短信或电话发送给受害者的一次性密码,并借此重置以短信形式进行验证的在线账户密码。

微软写道,“他们的策略包括呼叫形式的社会工程、换手机卡以实现账户接管、访问目标组织员工的个人电子邮箱账户、收买目标组织的员工 / 供应商 / 业务合作伙伴以获取访问凭证并通过多因素验证(MFA)、并在目标已经发现威胁后入侵其紧急沟通呼叫。”

Unit 221B 是一家来自纽约的网络安全咨询企业,公司首席研究官 Allison Nixon 一直密切关注手机换卡这类网络犯罪活动。Nixon 曾与安全厂商 Palo Alto Networks 开展合作,在 Lapsus$ 成立之前就跟踪过其中几位成员。根据长期研究,他们发现该团伙一直在利用社会工程技术腐蚀各大移动运营商的内部员工与承包商。

Nixon 解释道,“Lapsus$ 可能是第一个‘另辟蹊径’的犯罪团伙,也让整个世界都意识到电信运营体系并不是铁板一块、其中存在着诸多可资利用的‘软目标’。在此之前,网络犯罪团伙很少会这样考虑问题。”

微软指出,Lapsus$ 还曾经部署“Redline”密码窃取软件、在公共代码 repo 中搜索暴露密码、以及从犯罪论坛处购买凭证和会话令牌。总之,只要能够成功侵入受害者组织,Lapsus$ 对具体攻击思路并不挑剔。

另外还有个有趣的点。Nixon 发现,Lapsus$ 团伙中至少有一名成员似乎参与了去年针对游戏开发商 EA 的入侵,勒索方表示如果不支付赎金、就会公开 780 GB 游戏源代码。在接受媒体采访时,黑客们宣称他们用于访问 EA 数据的 EA Slack 频道身份验证 cookie 是从 Genesis 暗网市场上买来的。

根据当时媒体的报道,“黑客们表示,他们使用身份验证 cookie 伪装成已经登录的 EA 员工账户、进而接入了 EA Slack 频道。之后,他们又欺骗 EA IT 支持人员交出了公司内部网络的访问权限。”

为什么 Nixon 敢断言 Lapsus$ 大概率就是 EA 攻击事件的幕后黑手?因为前文招聘信息截图中出现的“WhiteDoxbin/Oklaqq”似乎正是 Lapsus$ 团伙的领导者,而且曾在多个 Telegram 频道中使用过多种昵称。但 Telegram 有一项功能,会将同一账户下的所有昵称划归相同的 Telegram ID,因此可以看出这背后指向的都是同一个人。

早在 2021 年 5 月,WhiteDoxbin 的 Telegram ID 就曾经在 Telegram 服务上创建账户,用于发起分布式拒绝服务(DDoS)攻击,当时他们将自己称为“@breachbase”。去年 EA 被黑的消息最早正是由用户“Breachbase”在英语黑客社区 RaidForums 上发布、并在地下网络犯罪分子中引发强烈反响的。顺带一提,RaidForums 网站最近已经被 FBI 查封。

四、带头大哥居然是一位未成年人?

Nixon 提到,作为比较明确的 Lapsus$ 带头大哥,WhiteDoxbin 跟去年买下 Doxbin 网站的买家基本就是同一个人。Doxbin 是个纯文本网站,任何人都可以在其中发布信息,也可以随时查询数十万已经公开的“人肉搜索”数据。

很明显,Doxbin 的这位新主人表现不佳,导致网站多位核心成员毫不客气地对其管理能力批判了一番。

Nixon 提到,“此人绝对不是个好管理员,甚至无法让网站维持正常运行。Doxbin 社区对此相当不满,于是开始针对 WhiteDoxbin、甚至进行骚扰。”

Nixon 还指出,2022 年 1 月 WhiteDoxbin 不情愿地放弃了对 Doxbin 网站的控制权,将论坛折价卖回了之前的所有者。但就在放弃所有权之前,WHiteDoxbin 通过 Telegram 向公众泄露了整个 Doxbin 数据集(包括尚未正式发布、仅作为草稿保存的私人搜索结果)。

Doxbin 社区自然对此反应激烈,并对 WhiteDoxbin 本人展开一场堪称史上最彻底的“人肉搜索”,甚至公开了一张据称是他本人在英国的家附近拍下的夜游照片。

根据 Doxbin 用户们的说法,WhiteDoxbin 的钱来自买卖零日漏洞——也就是各类流行软件与硬件中存在的、但连开发商都没有察觉的安全漏洞。

Doxbin 上的资料显示,“他在慢慢赚到钱后,又进一步扩大了漏洞利用范围。几年之间,他的净资产已经超过 300 比特币(接近 1400 万美元)。”

2020 年,WhiteDoxbin 又在 RaidForums 上以 Breachbase 的身份亮相。他们拿出价值 100 万美元的比特币,打算批量收购来自 Github、Gitlab、Twitter、Snapchat、Cisco VPN、Pulse VPN 等各类远程访问 / 协作工具中的零日漏洞。

Breachbase 曾于 2020 年 10 月在 Raid Forums 上发帖称,“我的首批预算是价值 10 万美元的比特币,任何提供有价值信息的人都能拿到 1 万美元比特币。另外,如果你认识有其他人或者地方在出售这些信息,也请回复。注意:你提供的零日漏洞必须具有高 / 重大影响。”

但目前 WhiteDoxbin 的真实姓名并未被公开,理由是他还是个未成年人(目前 16 岁)、而且尚未受到正式犯罪指控。但 Doxbin 的人肉搜索条目中已经包含 WhiteDoxbin 家庭成员的个人信息。

Nixon 表示,在组织 Lapsus$ 之前,WhiteDoxbin 曾经是某自称“Recursion Team”网络犯罪团伙的创始成员。根据网站归档信息,该团伙主要参与手机换卡及“假报警”攻击,即虚构炸弹威胁、人质劫持等暴力场景向警方上报,诱导对方前往预先设计的致命埋伏。

Recursion Team 现已解散,但他们遗下的网站这样写道,“我们由网络爱好者组成,主修安全渗透、软件开发与僵尸网络等技能。我们的计划大有可为,期待着你的加入!”

参考链接:

https://www.bleepingcomputer.com/news/microsoft/lapsus-hackers-leak-37gb-of-microsofts-alleged-source-code/

https://www.theverge.com/2022/3/22/22990637/okta-breach-single-sign-on-lapsus-hacker-group

https://twitter.com/theprincessxena/status/1506647842424856580

https://twitter.com/_MG_/status/1506109152665382920

https://krebsonsecurity.com/2022/03/a-closer-look-at-the-lapsus-data-extortion-group/

本文来自微信公众号:InfoQ(ID:infoqchina),编译:Tina、核子可乐