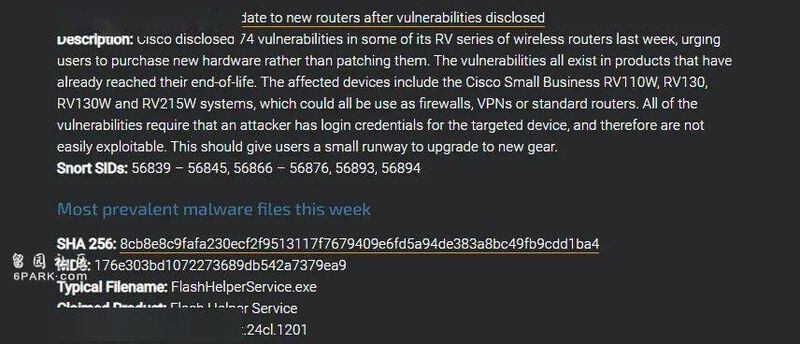

据 Minerva Labs 官方公告,他们的研究团队在过去一段时间中收到了大量关于 “FlashHelperService.exe”可执行文件的恶意代码警报,而思科旗下的 Talos Intelligence 已将 FlashHelperService.exe 列为 2021 年 1 月最常见的威胁之一。

为了弄清楚这个程序究竟是不是恶意程序,他们开始对其反编译,试图从二进制文件中查询真相。

该文件是由 “重橙网络”签名的,而 “重橙网络”则是 Adobe 在中国的战略合作伙伴,负责 Flash 在中国的独家官方发行,以及对 Flash 中国版的后续支持。不过,Adobe 网站上已经有许多关于该公司及其软件的投诉。

通过对重橙网络发行的中国特供版 Flash Player 附带的这一文件进行解包,研究人员最终在程序里发现了一些嫌疑代码。

FlashHelperService 二进制文件包含一个嵌入式DLL,名为 ServiceMemTask.dll。这个 DLL 有一些奇怪的特性:

能够访问 flash.cn 网站、能够下载文件;可以从网站上下载加密的 DLL 文件、以及解密和加载;解密的二进制文件中存在许多分析工具的明文名称(未知);能够对操作系统进行概要分析,并将结果回传至服务器端。

此外,安全研究人员还发现该程序与内存有效负载与硬编码网址(https://cloud.flash[.]dcb)有联系,并可以使用 XOR 编码密钥 “932f71227bdc3b6e6acd7a268ab3fa1d”解密它下载的数据。

之后它输出的是一个混淆的 json 文件,它将充当服务器的作用:

ccafb352bb3 是下一个有效负载的网址。d072df43184 是加密有效负载的 MD5。e35e94f6803 是有效负载的 3DES 密钥。

DLL文件链接到某个网站,它可以下载文件“tt.eae"到模块主目录(C:UsersUsernameAppDataLocalLowAdobeFlashFlashCfg)。

在解密和解压 (7zip)后,则得到了一个内部名为 “tt. zip”的 PE 文件,DLL 再将其加载执行。

为了确定真相,研究人员从flash.cn下载了官方Flash安装程序(由 Adobe 签名)。

使用此二进制文件安装Flash之后,研究人员确定安装了附带的服务,经过进一步的逆向工程之后,他们设法下载并解密了该程序想要弹出的窗口,并生成了内部名为 “nt.dll”的二进制文件。

最终发现,FlashHelperService 中加载的这个文件,将以预定的时间戳打开一个令人讨厌的弹出窗口。也就是说,此文件的最终意图类似广告程序,想让用户在一定时间打开(或后天打开)某个网站进行推广。

Minerva Labs 指出,对于宣称要对 Flash Player 提供后续更新支持的服务提供商来说,大费周章地设计一个如此 “灵活”的层层套壳的框架仅仅是为了插播广告,似乎显得浪费(多余),并且还导致用户电脑产生安全隐患。

据介绍,该程序会调用Windows API函数ShellExecuteW来打开Internet Explorer,其 URL 则是从另一个加密的json获取的,这堪称“多余”。

此外,该文件包含通用的二进制分发框架可被攻击者用于加载恶意代码,从而有效绕过传统的 AV 磁盘签名检查,尤其是目前许多政企机关和事业单位都会安装 Flash,如果真的因为这个“小聪明”导致被不法分子恶意入侵,则后果不堪设想。

小编建议:Adobe、微软、谷歌、火狐、苹果等一众厂商已经放弃了Flash ,如非必要还请考虑升级运行环境和平台,避免因小失大。